سنتابع هنا ما بدأناه في الجزء الأول من المقالة(التشفير: لعبة إخفاء البيانات، الجزء الأول).

مراحل التشفير الثلاثة:

تمر عملية تشفير البيانات بثلاث مراحل متتابعة، هي:

- يتم إدخال البيانات التي نريد تشفيرها بالاضافة إلى المفتاح المستخدم للتشفير (قد يكون كلمة مرور أو عبارة معينة).

- تمرر البيانات والمفتاح إلى خوارزمية التشفير التي نريد استخدامها، لتقوم هذه الخوارزمية بتشفير وخلط البيانات باستخدام المفتاح، لنحصل على النص المشفر، والذي يمكن الاحتفاظ به في صورته المشفره بشكل آمن، أو ارساله عبر أي قناة اتصال.

- عندما نريد فك تشفير النص، يتم ارسال النص المشفر مع مفتاح التشفير لخوارزمية فك التشفير (Decryption Algorithm)، لتنتج بدورها النص الأصلي.

أنواع التشفير:

بشكل عام يمكن تصنيف التشفير إلى نوعين مختلفين، النوع المتماثل( Symmetric Encryption) والنوع غير المتماثل (Asymmetric Encryption)، اعتمادا على نوع الخوارزمية المستخدمة، وتتفرع من هاتين الطريقتين أنواع أخرى كثيرة يتم تطويرها بشكل مستمر من قبل العلماء والمهندسين:

- التشفير المتماثل( :(Symmetric Encryptionفي هذا النوع، والذي يعرف أيضا باسم تشفير المفتاح الخاص (Private-Key Cryptography) أو خوارزمية المفتاح السري(Secret Key Algorithm)، يستخدم مفتاح واحد سري للتشفير وفك التشفير، حيث يستخدم المرسل والمستقبل نفس المفتاح، هذا النوع يمتاز بسرعته الكبيرة مقارنة بنظيره غير المتماثل، لكن يجب على كلا الطرفين التأكيد من أن المفتاح آمن ولم يتسرب إلى طرف ثالث، ومن مميزات النوع المتماثل أنه أسرع من غير المتماثل، كما أنه يصلح لتشفير البيانات كبيرة الحجم. من خوارزمياته الشهيرة: AES، DES، 3DES.

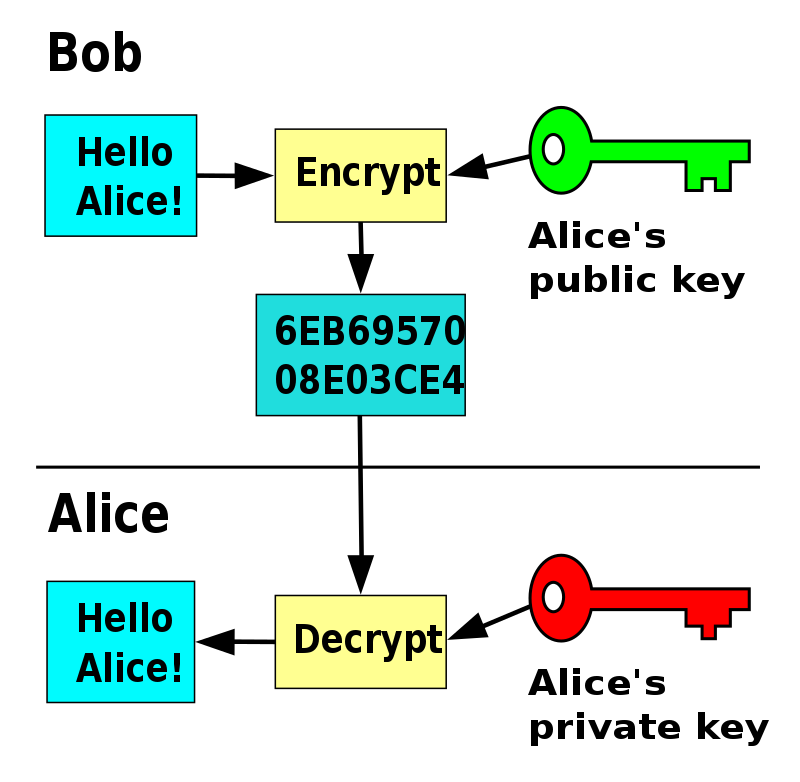

- التشفير غير المتماثل:(Asymmetric Encryption) هذا النوع يستخدم زوجا من المفاتيح، الأول يعرف بالمفتاح العام(Public Key) والذي يستخدم لعملية تشفير البيانات والذي يتم مشاركته مع أي شخص يريد مراسلتنا، والثاني هو المفتاح الخاص (Private Key) الذي نحتفظ به ليتم استخدامه في عملية فك التشفير، حيث يمكن للمفتاح الخاص للمستلم فقط فك تشفير البيانات المشفرة باستخدام المفتاح العام للمستلم. لذلك، وبهذه الطريقة يمكن إرسال البيانات دون تهديد الوصول غير المصرح به أو غير القانوني. من مميزات النوع غير المتماثل أنه أكثر أمانا لأن المفتاح الخاص لا يتم مشاركته، كما أنه مناسب للتوقيع الرقمي، من أشهر خوارزمياته: RSA، Diffie-Hellman.

أين يستخدم التشفير؟

للتشفير تطبيقات كثيرة جدا في حياتنا اليومية، ومن أشهر استخداماته الشائعة:

- عندما نستخدم ماكينة صراف آلي(ATM)، أو نشتري شيئًا عبر الإنترنت، يتم استخدامه لحماية المعلومات التي يتم نقلها.

- تأمين الأجهزة، مثل الحواسيب المحمولة، والهواتف الذكية.

- تستخدم معظم مواقع الويب الرسمية (شهادة(SSL ، وهي تستخدم بهدف تشفير البيانات عند ارسالها واستقبالها من موقع الويب. وهذا يمنع المهاجمين من الوصول إلى تلك البيانات أثناء نقلها. ابحث عن رمز القفل في شريط URL وحرف “s” في “https://” للتأكد من أنك تجري معاملات آمنة ومشفرة عبر الإنترنت.

- يتم أيضًا تشفير رسائل WhatsApp الخاصة بك، وقد يكون لديك أيضًا مجلد مشفر على هاتفك.

- يمكن أيضًا أن يتم تشفير بريدك الإلكتروني باستخدام بروتوكولات مثل .OpenPGP

- تستخدمه الشبكات الافتراضية الخاصة (VPN)، كمايجب تشفير كل ما نريد تخزينه في السحابة. يمكنك أيضا تشفير محرك الأقراص الثابتة على جهازك بالكامل.

- يستخدم لإثبات سلامة وصحة المعلومات، وذلك باستخدام ما يعرف بالتوقيعات الرقمية(Digital Signature)، حيث أصبح التشفير جزءا لا يتجزأ من إدارة الحقوق الرقمية والحماية الفكرية.

- يمكن استخدامه للتخلص من البيانات. ففي كثير من الأحيان يمكن إستعادة المعلومات المحذوفة باستخدام أدوات استعادة البيانات، لكن إذا تم تشفير البيانات أولاً قبل حذفها، وتم التخلص من المفتاح، فلن يمكن لأي شخص أن يسترد إلا النص المشفر الذي لا يمكن فهمه أو الاستفادة منه.

أخيرا:

يعد التشفير اليوم جزءا جوهريا من كل مكونات البنية التحتية لتكنولوجيا المعلومات. من حماية اتصالات البريد الإلكتروني ورسائل WhatsApp إلى تأمين مكالمات Zoom وصفحات الويب، حيث تساعد خوارزمياته المتطورة في إنشاء نص مشفر يكاد يكون من المستحيل التغلب عليه. ومع ذلك، يجب ألا تعتمد المؤسسات وفرق المطورين عليه بشكل كامل، بل يجب أن تُتخذ تدابير استباقية أخرى ضمن استراتيجية شاملة للأمن السيبراني للوصول إلى الحماية المطلوبة.

لا توجد تعليقات